Amy 1.0 vs. Amy 2.0: Von der Geräteverwaltung zur Endgeräte- und Sicherheitsplattform – Business

Mit der Amy 1.0 haben wir eine nutzerfreundliche Lösung geschaffen, die es erlaubt, iPad und Mac professionell zu verwalten. Doch die Anforderungen wachsen. Deshalb haben wir Amy weiterentwickelt: Die Amy 2.0 ist keine reine MDM-Lösung mehr, sondern eine ganzheitliche Endgeräte- und Sicherheitsplattform.

Was das für euch konkret bedeutet? Hier sind die wichtigsten Features der «neuen Amy» mit Praxis-Beispielen aus dem Firmenumfeld:

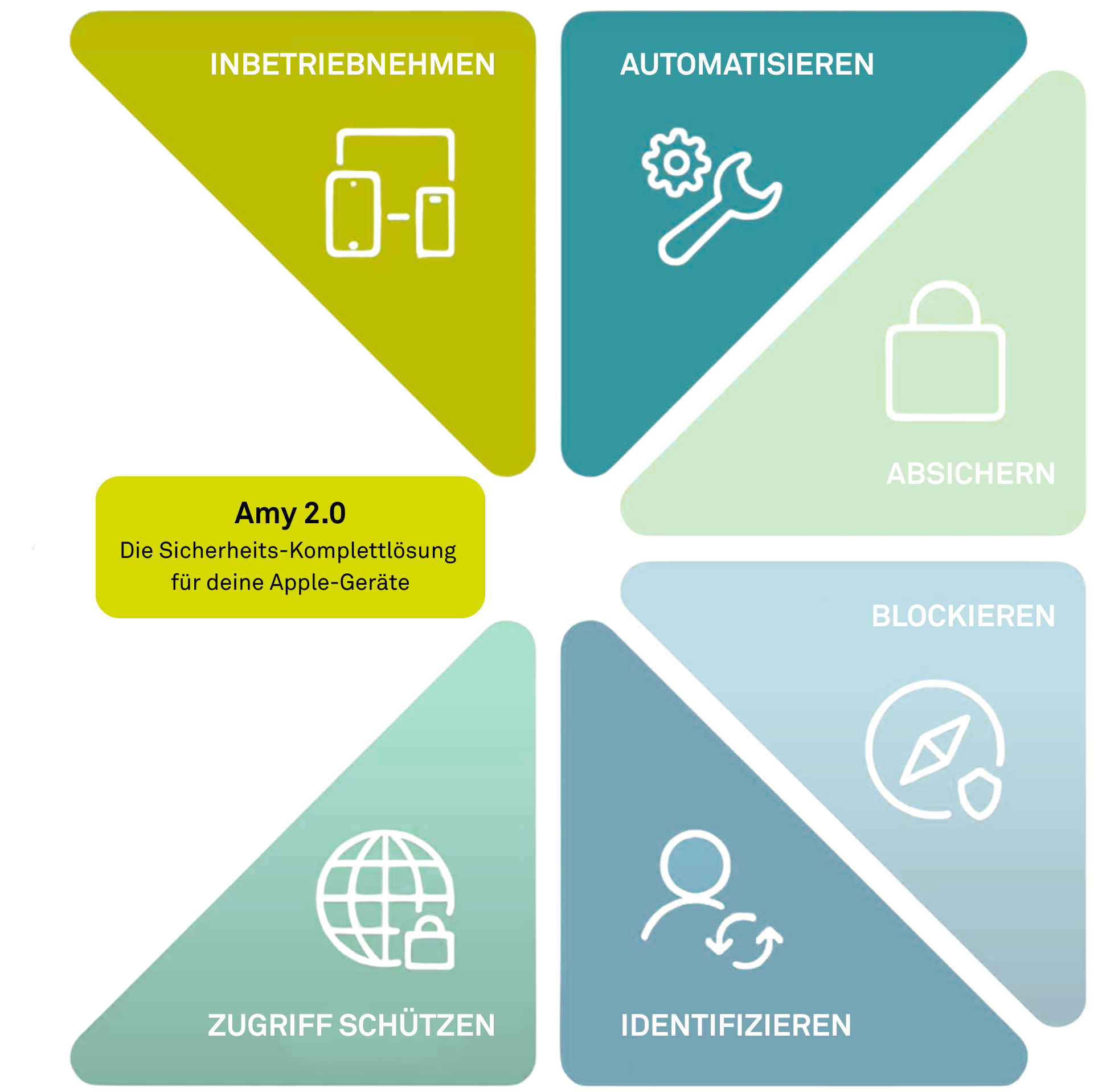

Der Funktionsumfang der Amy 2.0

Schutz vor Malware und Angriffen auf Daten und Accounts

Praxisbeispiel: Ein Benutzer sucht nach «Minecraft Hack Mac» und lädt ein manipuliertes Programm aus dem Internet herunter. Ein versteckter Prozess startet automatisch, um Browser-Passwörter auszulesen und so Zugriff auf M365 Teams zu bekommen.

Das Feature: Amy 2.0 erkennt Bedrohungen direkt auf dem Gerät und reagiert in Echtzeit. Daten und Accounts werden aktiv vor solchen Angriffen geschützt.

Verschlüsselung aller Macs und deren Daten

Praxisbeispiel: Ein Mac ohne Verschlüsselung wird gestohlen. Darauf befinden sich besonders schützenswerte Daten. Ohne Schutz kann ein solches Gerät ausgelesen werden.

Das Feature: In der Amy 2.0 sehen wir bei der anykey genau, welche Geräte oder Computer ungeschützt sind und mit welchen Massnahmen die Verschlüsselung und der Schutz proaktiv gewährleistet werden können.

Frühzeitige Problemerkennung

Praxisbeispiel: Ein Benutzer startet von einem mitgebrachten USB Stick ein Tool, das Tastatureingaben mitliest.

Das Feature: Amy 2.0 sendet Warnungen in Echtzeit, wenn etwas ungewöhnlich ist. Wir bei anykey erhalten eine Meldung und können so deutlich schneller reagieren als bei klassischen Lösungen.

Einhaltung von Sicherheitsstandards

Praxisbeispiel: Eure Firma führt ein Datenschutzreview durch. Der Auditor fragt: «Können Sie nachweisen, dass alle Geräte verschlüsselt sind, der Passwortschutz aktiv ist und alle Geräte auf dem aktuellen Betriebssystem laufen?»

Das Feature: Die Amy 2.0 prüft Geräte automatisch basierend auf internationalen Datenschutz- und Sicherheitsstandards. Sie kann automatische Berichte erzeugen, die genau diese Fragen beantworten. So erfüllt ihr alle Voraussetzungen für Datenschutz-Reviews souverän.

Kaum Einfluss auf Benutzer

Praxisbeispiel: Klassische Antivirus-Scans verlangsamen oft die Geräte, was die Arbeit aufhalten kann.

Das Feature: Amy 2.0 nutzt Apple-basierte Sicherheitsfunktionen, die diskret im Hintergrund laufen. So bleiben die Geräte schnell – auch bei zunehmendem Alter. Das bedeutet weniger Beschwerden von Benutzern bei gleichzeitig gesteigerter Sicherheit.

Einfacheres Passwortmanagement

Praxisbeispiel: Benutzer brauchen heute für viele Dienste und Geräte Logins. Wird ein Passwort geändert, funktioniert dieses online, aber die Anmeldung am Gerät scheitert und es entsteht Supportaufwand für den IT-Verantwortlichen, der eigentlich verhindert werden könnte.

Das Feature: Durch die Möglichkeit, sich auf dem Gerät mit ihrem gewohnten M365 Login anzumelden, wird die Anzahl der Passwörter, die sich Benutzer merken müssen, bestmöglich reduziert.

Effizientes Onboarding

Praxisbeispiel: Ein neuer Mitarbeitender tritt ein. Der administrative Aufwand der Inbetriebnahme und Einrichtung aller Rechte und Zugriffe summiert sich – vor allem, wenn mehrere solcher Eintritte anstehen.

Das Feature: Dank Amy 2.0 bleibt der administrative Aufwand bei Eintritten minimal. Der neue Mitarbeitende kriegt sein Gerät, meldet sich mit seinem Konto darauf an und erhält sofort automatisiert alle Rechte und Zugriffe, die ihm gemäss seiner Position zustehen.

Zentrales und sicheres Offboarding

Praxisbeispiel: Diverse Mitarbeitende verlassen die Firma. Die langwierigen Tasks des Zurücksetzens der verschiedenen Accounts und des Geräts selbst stauen sich.

Das Feature: Dank Amy 2.0 bleibt der administrative Aufwand auch bei Austritten minimal. Verlässt eine Person die Firma, deaktiviert der Support sein Konto zentral. Das Login auf dem Gerät funktioniert nicht mehr und auch der Zugriff auf Daten und Cloud-Ressourcen ist sofort weg.

Fazit: Die Amy 2.0 ist mehr als nur ein Update der Amy 1.0. Sie verwandelt das reine Mobile Device Management (MDM) in eine Plattform, die Geräteverwaltung, Sicherheit und Identitätsmanagement vereint.

Seid ihr bereit, eure IT auf das nächste Level zu heben? Meldet euch bei uns – wir zeigen euch gerne, wie der Wechsel zum Amy 2.0 Ökosystem euer Leben vereinfachen kann.